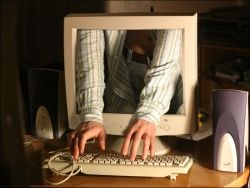

США и НАТО мобилизуют 10 тысяч юных хакеров

Гуманитарные новости 17 Фев 2011 США и НАТО начали активную подготовку к отражению кибератак и ведению наступательных действий в киберпространстве.

США и НАТО начали активную подготовку к отражению кибератак и ведению наступательных действий в киберпространстве.

US Cyber Command объявило о наборе 10 тысяч юных компьютерных гениев. Россия в ответ предложила международный договор о неприменении кибероружия. Впрочем, американские эксперты считают, что «виртуальная» гонка вооружений – лишь новая «дойная корова военно-промышленного комплекса», приносящая заинтересованным концернам десятки миллиардов долларов. А реальная боевая эффективность сетевого оружия – это ускорение идентификации и уничтожения целей в «реальном» конфликте, плюс – промышленный шпионаж.В 2011 году США планируют принять новую доктрину кибербезопасности. О ее направленности можно судить по опубликованной в сентябре программной статье заместителя главы Пентагона Уильяма Линна III с символичным названием «Защищая новое пространство». Ее главная мысль: отныне США будут считать киберпространство таким же потенциальным полем боя, как сушу, море и воздух. Параллельно над созданием концепции коллективной киберобороны начали работать и в НАТО. На ноябрьском саммите альянса было решено разработать «План действий в области киберобороны». Документ должен быть подготовлен к апрелю, а подписан в июне. Важное место в нем будет отведено созданию центра НАТО по реагированию на киберинциденты. Изначально его предполагалось запустить в 2015 году, но по настоянию США срок сократили на три года, пишет «Коммерсант».

В теории кибервойны, предложенной США, Россия получила статус первопроходца: хакерская атака эстонских правительственных сайтов и СМИ считается первым экспериментом по ведению боевых действий в киберпространстве. Продолжением «эксперимента» считается се5тевая татка на грузинские ресурсы в августе 2008 года. Тогда кибервойна сопровождала войну «реальную». Впрочем, американцы не забывают и о «красной угрозе» от КНР. Одним из первых конфликтов с Китаем стал обмен «DDoS в ответ на боеголовки» в мае 1999 года. Во время войны с Югославией натовский самолет обстрелял посольство Китая в Белграде, потому что оно предоставляло услуги связи югославской армии. Буквально через 12 часов «Китайский альянс красных хакеров» произвел несколько мощнейших кибератак против правительственных сайтов США.

Парализация систем управления, масштабные блэкауты, хаос в системах контроля за воздушным и наземным транспортом, нарушение работы банков и бирж, отключение интернета и сотовой связи – так, по мнению американских апологетов неизбежности межгосударственного столкновения в киберпространстве, выглядит сценарий применения кибероружия. Ричард Кларк, бывший советник Белого дома по компьютерной безопасности, говорит, что тотальная компьютеризация вооруженных сил США – их главное уязвимое место. Он рисует апокалипсические сценарии, утверждая, что «любой враг или конкурент может нанять хакеров, которые взломают ваш ксерокс и получат доступ к копируемым документам, а если захотят, то выведут его из строя или даже взорвут». Ему вторят высокопоставленные военные.

Бывший ведущий специалист по киберзащите в наиболее секретной спецслужбе США – агентстве национальной безопасности – Чарльз Миллер недавно подсчитал, что на подготовку атаки, способной вызвать все эти последствия, стране-агрессору нужно около двух лет. При этом стоимость подготовки нападения и количество задействованных в нем людей достаточно скромны: $98 млн и 592 человека для атаки на США, $112 млн и 750 хакеров для нанесения поражения ЕС, $86 млн и 517 кибервоинов для агрессии против России. На подготовку атаки странами, уже имеющими киберподразделения, уйдет меньше времени. Такие военизированные структуры уже есть у США, Великобритании, Китая, Индии, Израиля и ряда других стран, отмечает «Ъ».

Активнее всех здесь действуют американцы. В октябре в полную силу заработало киберкомандование США (US Cyber Command), возглавляемое генералом Китом Александром. Структура, ставшая частью агентства национальной безопасности, объединила все существовавшие ранее подразделения киберзащиты Пентагона. Сейчас в киберкоме работают около тысячи человек, но военные уже объявили о начале масштабной программы рекрутирования специалистов соответствующего профиля. Часть из них будут обеспечивать безопасность не только военной и государственной инфраструктуры, но и наиболее важных коммерческих объектов страны. Об этом накануне запущенной в начале февраля программы «Кибервызов для США», в рамках которой планируется отыскать 10 тысяч юных компьютерных гениев.

Россия ответила на повышение интернет-параноий Пентагона, предложив международный договор о неприменении кибероружия. Он запрещал бы странам тайно развивать и применять друг против друга разные виды кибероружия. Например, «логические бомбы», которые могут быть спрятаны в компьютеры, чтобы остановить их в критические моменты или повредить саму систему; «ботнеты», которые могут отключать или шпионить за сайтами и сетями; СВЧ-излучатели, которые могут «сжигать» компьютерные микросхемы на значительных расстояниях и т.д.

Однако в США вежливо проигнорировали эту инициативу. «Полагаю, что военное командование США видит для себя преимущества на этом новом театре войны и волнуется, что подобные соглашения ограничат эти преимущества», – приводит «Ъ» мнение американского эксперта по компьютерной безопасности, криптографии и терроризму Брюса Шнайера. Другие эксперты и вовсе утверждают что международный договор, который бы мог ограничивать кбиеринииативы – фикция. «Ныне существующие модели международных договоров не подходят для киберпространства. Проблема не в подписании какого-то документа, а в том, как эффективно следить за его исполнением. В киберпространстве это сложно. На мой взгляд, российская инициатива – это отвлекающий маневр. Мне кажется, что истинная ее подоплека – это желание контролировать киберпространство или управлять им», – заявляет один из наиболее влиятельных американских специалистов в области кибербезопасности Джеффри Карр.

Эксперты скептически оценивают и военные кибер-приготовления Пентагона, предпочитая версию о том, что нагнетание «киберистерики» служит интересам военно-промышленного комплекса. Эта версия подкрепляется фактами: одна лишь корпорация из сферы ВПК, Raytheon, заработала на правительственных контрактах более $26 млрд, причем значительная часть этой суммы приходится на разработку кибероружия и средств киберзащиты. Еще одним скрытым мотивом американских военных, эксперты называют жлание установить контроль над гражданскими сетями, аналогичное стремлению российских властей . «Речь идет о том, кто будет контролировать сферу кибербезопасности и какие полномочия будут у властей над гражданскими сетями…так поступают не только слишком ретивые военные и чиновники, вся национальная дискуссия о киберугрозах отравлена преувеличениями и гиперболами», – заявляет Брюс Шнайер.

До сих пор реальные возможности кибероружия в межгосударственных конфликтах ограничивались действиям накануне или одновременно с военными действиями. Их функциональность – ускорить идентификацию и уничтожение целей. Однако прошлогодний вирус Stuxnet, поразивший более 1000 центрифуг иранской АЭС в Бушере, пошатнул уверенность в относительной бещзвреджности кибероружия. Stuxnet, разработанный Израилем и США при участии Германии и Великобритании первоначально поразил всего 5 компьютеров на различных промышленных объектах Ирана, а на финальной стадии пораженными оказались 12,000. Завод по обогащению урана в Натанзе не имел прямого выхода в интернет, но его компьютеры удалось заразить вирусом через посредников. В результате вирусной атаки в той или иной степени оказались поврежденными 1,000 центрифуг. При этом каждый зараженный компьютер передавал информацию разработчикам вируса, так что инициаторы атаки имели возможности почти год отслеживать в вмешиваться в деятельность иранской атомной промышленности.

По данным производителей антивирусного обеспечения, В 2010 году хакеры заработали в России больше $3 млрд. Ежемесячный заработок одной кибербанды составил 2-5 млн рублей. Растет число кибератак на крупные компании и банки: мировым трендом года стали нападения хакеров на коммерческие компании.

Источник: nr2.ru